Jika anda tertarik untuk membangun sebuah laboratorium analisa malware untuk

tujuan belajar maupun penelitian untuk malware yang ingin di analisa,

sangatlah penting untuk membangun lingkungan lab yang sesuai serta memastikan

lingungan lab yang dibangun benar-benar terisolasi, aman dan terkontrol

sebagaimana disaat seseorang terinfeksi virus menular dan berbahaya maka

orang tersebut harus berada diruang isolasi yang aman serta dalam pengawasan

yang ketat.

Sebelum membahas bagaimana membangun lab analisa malware penulis juga ingin

mengingatkan bahwa segala resiko dari analisa malware ditanggung pembaca,

malware yang mungkin varian baru serta memiliki kemampuan lebih canggih tidak

menutup kemungkinan dapat menginfeksi komputer host sehingga pembaca juga

diperlukan mencari informasi terlebih dahulu dari

malware yang ingin di analisa serta disarankan untuk membangun lab di

pc/laptop ke dua yang tidak digunakan sebagai perangkat utama.

Gambaran Singkat :

Membangun lingkungan yang sesuai menjadi salah satu aspek terpenting dari

membangun lab analisa malware, dalam banyak kasus dibutuhkan koneksi

internet terhadap mesin virtual yang dibangun akan tetapi juga memiliki

kerentanan sehingga komputer host dapat terinfeksi melalui jaringan, hal

tersebut menjadi salah satu tantangan yang akan dihadapi bagi anda yang

tertarik menganalisa malware. Kalaupun mencoba membangun lab analisa

malware hanya menggunakan adapter jaringan Host-Only pada

VM hal tersebut mungkin masih bisa melindungi sistem host agar tidak

terinfeksi melalui jaringan tetapi tentunya anda sendiri tidak dapat mengakses

internet di virtual machine yang mana mungkin hal tersebut juga

dibutuhkan.

Maka dalam banyak kasus yang penulis temukan dibutuhkan dua sistem guest

dimana salah satunya bertindak untuk menganalisa dan menyediakan jaringan

sementara yang kedua bertindak sebagai guest victim untuk menjalankan berbagai

malware yang akan di analisa dan hanya menggunakan adapter jaringan

berbasis host-only yang telah di rutekan sehingga dapat

mengakses internet, selain itu keduanya pun harus dapat berkomunikasi

satu sama lain.

Kebutuhan Sistem :

Lab yang akan dibangun menggunakan mesin virtual yang dapat memakan banyak

kebutuhan hardware karena nantinya anda akan menjalankan lebih dari satu mesin

virtual, adapun kebutuhan sistem yang dapat penulis sarankan adalah sebagai

berikut :

- Prosesor minimal memiliki 4 core

- Sistem operasi windows 7 (windows 10 lebih baik) untuk komputer host

- Antivirus dengan kemampuan Internet Security (disarankan untuk komputer host dengan sistem operasi windows 7)

- RAM Minimal 8GB cukup untuk membangun sistem guest dengan sistem operasi 32-bit atau perpaduan 32 dan 64 bit namun sangat disarankan di atas 8GB sehingga keduanya dapat berjalan pada sistem 64-bit dan memiliki kebutuhan yang cukup untuk menjalankan berbagai tools sekaligus dapat menganalisa malware 32 maupun 64 bit

- Oracle Virtualbox atau bisa gunakan hypervisor lainnya seperti VMware Workstation

Adapun sistem operasi yang bisa digunakan sebagai guest adalah sebagai berikut

:

- Remnux Linux - Linux yang dibuat khusus untuk keperluan analisa malware

- Kali linux - Linux yang dikhususkan untuk keperluan seperti pentesting namun beberapa toolsnya dapat digunakan untuk menganalisa dan memantau lalu lintas jaringan

- Windows 7 - Standart sistem operasi windows yang akan berperan sebagai guest victim

- Windows 10 - Jika kalian ingin menganalisa malware tertentu yang mungkin hanya menyerang windows 10

Konfigurasi Guest Linux:

Dalam hal ini penulis menggunakan remnux linux sebagai sistem guest yang

bertugas untuk menganalisa malware serta menjadikannya sebagai gateway untuk

vm yang lain dengan menggunakan dua adapter jaringan yaitu NAT dan Host-Only

sehingga traffic dari VM lain akan terhubung melalui adapter Host-Only lalu

di forward ke jaringan NAT agar bisa mengakses internet dengan

begitu kita juga bisa menangkap package yang lewat untuk analisa lebih

lanjut. Langkahnya adalah sebagai berikut :

- Download Remnux Linux disini dan sesuikan dengan hypervisor atau mesin virtual yang kalian gunakan, dalam hal ini penulis menggunakan REMnux Linux berbasis Ubuntu 20.04 Focal khusus untuk oracle virtualbox

-

Import remnux linux yang sudah di download dengan cara klik menu File

> Import Appliance > Klik icon folder yang ada disamping textbox

> Pilih file OVA Remnux yang sudah di download > Klik Next >

Klik Import > Tunggu hingga proses import selesai

- Karena pada pengaturan default hanya menggunakan satu adapter jaringan yaitu NAT maka disini kita perlu menambahkan adapter jaringan Host-Only sebagai gateway untuk VM yang lain dengan cara Klik settings pada Remnux Linux > Network > Checklist bagian Enable Network Adapter > Pilih Host-Only pada bagian Attached to.

- Start Remnux Linux

Setelah selesai mengimport remnux linux selanjutnya adalah konfigurasi IP

dan routing, kalian bisa menggunakan cara yang penulis berikan atau bisa

dengan cara lain untuk melakukan routing pada remnux linux yang berbasis

Ubuntu 20.04, berikut ini langkahnya:

-

Jalankan perintah ifconfig -a maka akan terlihat seperti

berikut

Dalam hal ini network interface milik penulis adalah enp0s3 untuk adapter NAT dan enp0s8 untuk adapter Host-Only, network interface yang tampil mungkin dapat berbeda. - Jalankan perintah sudo nano /etc/netplan/01-netcfg.yaml

-

Lakukan konfigurasi seperti berikut

Sesuaikan dengan network interface kalian, penulis disini hanya menambahkan ip statis untuk adapter jaringan host-only yang nantinya digunakan sebagai ip gateway - Save dan exit dengan menekan tombol Ctrl + X kemudian pilih Y

- Setelah itu masukan perintah netplan apply

-

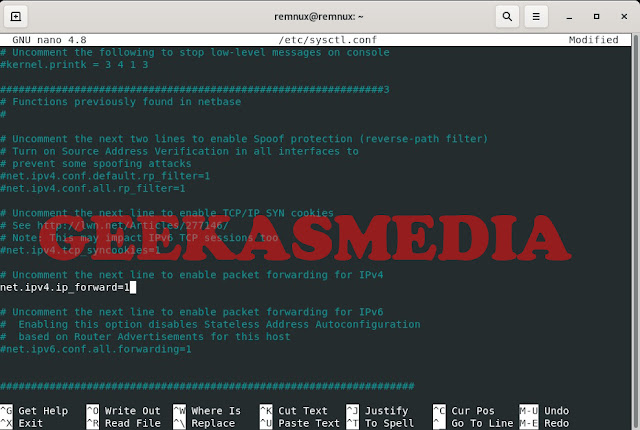

Kemudian jalankan perintah

sudo nano /etc/sysctl.conf temukan dan jadikan uncomment

net.ipv4.ip_forward=1 dengan menghapus tanda pagar pada baris

tersebut, kemudian save dan exit

- Masukan perintah sysctl -p untuk menerapkan konfigurasi tersebut

- Setelahnya lakukan routing dengan perintah sudo iptables -t nat -A POSTROUTING -j MASQUERADE atau kalian bisa menggunakan perintah iptables berdasarkan range ip seperti berikut sudo iptables -t nat -A POSTROUTING -o enp0s3 -s 192.168.56.0/24 -j MASQUERADE

Setelah selesai mengkonfigurasi ip statis dan routing maka sampai disini

pengaturan untuk remnux linux sudah selesai, namun perlu diingat bahwa

iptables tidak persistent atau akan hilang setiap kali melakukan reboot

sehingga setiap saat menyalakan remnux kembali pastikan untuk memasukan

perintah nomor delapan atau membuatnya menjadi persistent dengan

menggunakan tools iptables-save.

Konfigurasi Guest Victim (Windows):

Terdapat dua cara untuk membuat guest machine windows yakni dengan

mendownload file OVA windows yang memang dikhususkan untuk virtual machine

atau bisa dengan menginstallnya menggunakan file image (.iso), untuk

mendownload file ova windows bisa klik disini hanya saja semua sistem operasi windows yang tersedia berbasis

32-bit, kalian bisa memilih MSEdge untuk menggunakan Windows 10 64-bit,

untuk guest victim penulis hanya menggunakan satu network adapter

Host-Only dan disarankan agar memberikan ruang virtual disk sebesar

70-90GB jika berniat menggunakan FlareVM. Setelah berhasil membuat guest

vicim selanjutnya adalah mengatur IP victim (windows) menjadi statis dan

menghubungkannya ke ip gateway pada remnux, caranya sebagai berikut:

Maka dengan begini lab analisa malware telah selesai dibuat, namun kita

masih perlu melakukan sedikit konfigurasi terutama pada firewall dari arah

host sehingga saat remnux mengcapture package / sniffing, package host tidak

ikut tercapture, hal ini juga digunakan sebagai bentuk keamanan sehingga

informasi sistem host tidak masuk sama sekali ke guest, langkahnya sebagai

berikut:

- Klik tombol start, cari dan jalankan Windows Firewall with Advanced Security

- Klik Outbound Rules yang ada pada kolom kiri kemudian pilih New Rule.. dikolom sebelah kanan

- Pilih Custom dan klik Next

- Pilih All Programs dan klik Next

- Pilih UDP pada bagian Protocol Type lalu pada bagian Remote Port pilih Specific Port dan masukan port berikut "1900, 5353, 5355, 137, 138" setelah itu klik Next

- Lalu pada bagian "Which local IP addresses does this rule apply to?" pilih "These IP Addresses" > Klik Add

-

Pilih "This IP Address or subnet" dan masukan IP network adapter

Host-Only > Klik Ok, jika tidak mengetahui alamat ip adapter tersebut

bisa melihatnya menggunakan perintah ipconfig melalui command-prompt

- Masukan alamat ipv4 dan ipv6 dari adapter host-only yang akan digunakan atau bisa keduanya (jika adapter host only terdapat lebih dari satu) > Klik next

- Pilih Block the Connection

- Checklist pada bagian Domain, Private dan Public kemudian klik Next

- Pada bagian Name kalian bisa isi sesuka kalian serta dapat memberikan informasi pada kotak deskripsi dari rule yang dibuat

Setelah selesai membangun lab analisa malware berikut ini beberapa tips

untuk meningkatkan keamanan agar malware tidak mudah menginfeksi sistem host

:

- Pastikan bahwa hypervisor yang digunakan sudah terupdate

- Jangan mencolokkan penyimpanan eksternal baik hardisk maupun flashdisk saat melakukan analisa

- Pastikan anda mendownload sample malware yang terkompresi dan dilindungi password untuk menghindari eksekusi tanpa disengaja

- Buat snapshots karena berfungsi sebagai system restore

- Jangan menyimpan data penting apapun pada virtual machine

- Nonaktifkan shared folder sebelum melakukan analisa malware

Guest Victim Tools (Optional)

Kalian bisa mendownload sejumlah tools yang mungkin sudah biasa kalian

gunakan atau bisa menggunakan tools yang telah dikonfigurasi sebelumnya

dalam sebuah paket atau distribusi seperti FlareVM yang dirancang khusus

untuk windows, dengan begitu kalian tidak perlu repot mencari tools apa

yang perlu digunakan serta menginstall dan mengkonfigurasinya satu per

satu. Adapaun tutorial mengkonfigurasi FlareVM, kalian dapat

membacanya dari artikel yang telah penulis buat dengan judul

Cara Install FlareVM di Windows 7/8/10 atau kalian bisa klik

disini. Berikut ini sejumlah tools yang bisa digunakan untuk analisa malware:

- Monitoring - Process Monitor, Process Explorer, Process Hacker, ProcDOT

- Network / Sniffing - inetsim, fakenet-ng, Fiddler, Wireshark

- Memory - Volitality

- Disassembler / Reverse Engineering - Ghidra, IDA Pro

- Initial Analyse - PEStudio, CFF Explorer

- Debugger - x64/32Dbg, Ollydbg

- Registry - Regshot

Dalam hal ini penulis menyarankan kepada kalian agar menggunakan FlareVM

sehingga kalian yang baru belajar tidak repot mencari tools, selain itu

konfigurasi diatas sebetulnya tidaklah mutlak, semua bergantung bagaimana

kalian melakukan simulasi penginfeksian pada victim guest serta merekayasa

lalu lintas jaringan.

Referensi tambahan :

Ariefprabowo - Catatan Pribadi: Membangun Lingkungan Lab Analisa

Malware - oleh Arief Prabowo di Akses pada 6 Januari 2021

Christophetd - Set up your own malware analysis lab with VirtualBox,

INetSim and Burp - oleh Christophe Tafani-Dereeper di Akses pada 6 Januari 2021

Medium - Building a Malware Analysis Lab - oleh Loung Fly di Akses pada 6 Januari 2021

Zeltser - 5 Steps to Building a Malware Analysis Toolkit Using Free

Tools - oleh Lenny Zeltser di Akses pada 6 Januari 2021